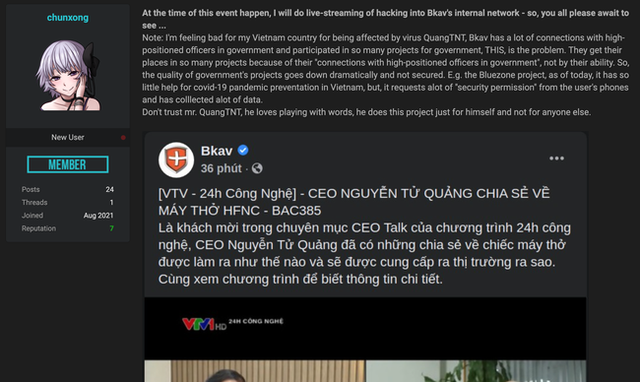

"Tôi sẽ truyền hình trực tiếp việc hack vào mạng nội bộ của Bkav, các bạn hãy cùng chờ xem", tài khoản "chunxong" viết trên diễn đàn R forums thông báo về ý định tiếp tục "bóc mẽ" Bkav. Cụ thể, tin tặc hẹn người xem ngày 18/8 sẽ "ra tay" và livestream vụ việc.

Lý do chọn Bkav làm mục tiêu tấn công, người này cho rằng vì không có thiện cảm với công ty Bkav, thường nói quá so với khả năng và những gì làm được. Tài khoản "chunxong" cũng cho biết mình sở hữu nhiều dữ liệu của Bkav sau khi tấn công vào mạng nội bộ của công ty. Những thông tin, mã nguồn tài khoản này rao bán chỉ là một phần trong những tài liệu mật thu thập được từ Bkav.

Hacker này cũng liên tục phủ nhận việc mình là nhân viên cũ của Bkav và tỏ ra khó chịu với những lập luận của tập đoàn an ninh mạng Việt Nam rằng đây là vụ việc không nghiêm trọng, không ảnh hưởng đến khách hàng và các dữ liệu cũ, không có giá trị.

Hacker thách thức Bkav

Chiều 11/8, "chunxong" tiếp tục đưa ra thêm một số thông tin trên diễn đàn để cho thấy việc người này đã xâm nhập vào phần mềm chat nội bộ của Bkav rất đơn giản. Anh ta đưa ra hình ảnh chụp phần mềm chat nội bộ của Bkav, trong đó tài khoản đang đăng nhập là của 1 lãnh đạo công ty có tên NTA.

Trong vụ rao bán dữ liệu của Bkav, "chunxong" tỏ ra rất cẩn thận trong vấn đề bảo mật thông tin bản thân.

Đầu tiên, anh này chọn R forums - diễn đàn chuyên mua bán trao đổi dữ liệu đánh cắp trên toàn cầu. Khi liên lạc với người có nhu cầu mua, anh này sử dụng mail gửi qua Protonmail, dịch vụ email có tính bảo mật cao, thường được sử dụng bởi những người muốn giấu kín danh tính.

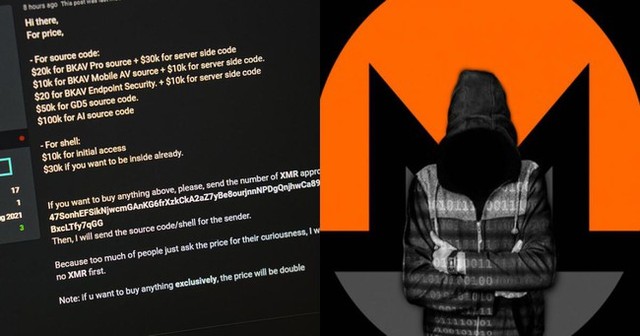

Tiếp đó, "chunxong" yêu cầu là loại tiền mã hóa thường được giới hacker sử dụng là Monero vì không thể lần ra các dấu vết giao dịch.

Những giao dịch bằng Bitcoin sẽ được ghi lại trên chuỗi khối tương ứng. Nhưng với Monero, thông tin người gửi, người nhận và cả số lượng trao đổi đều được giấu kín. Đồng tiền số này được ra đời vào năm 2014 với mục tiêu cho phép tất cả các giao dịch diễn ra một cách riêng tư và ẩn danh.

Tin tặc xoá dấu vết kỹ khi rao bán dữ liệu của Bkav

Nhờ kế hoạch được tính toán kỹ lưỡng và vô cùng bảo mật, "chunxong" rất tự tin trong các tuyên bố khi đáp trả Bkav. Anh này mới đây cũng tiết lộ mình là người Việt và đang sống ở nước ngoài. Điều này có thể cũng giúp "chunxong" dễ xoá dấu vết hơn trong thương vụ mua bán mã nguồn của Bkav.

Một chuyên gia an ninh mạng sống ở Hà Nội cho biết hacker thường phải fake IP (làm giả địa chỉ máy tính) khi kết nối mạng Internet. "Tuy vậy, chỉ cần 1 chút sơ hở cũng có thể bị lộ, bất kỳ 1 vết nhỏ gì cũng có thể bị lần ra được IP.

Ví dụ hacker dùng mạng ảo VPN để fake IP, nhưng nhà cung cấp VPN đó lại đưa thông tim cho an ninh mạng chẳng hạn. Ngoài ra, hacker phải xoá log truy cập nhưng còn 1 số chỗ chưa xoá hết cũng là 1 rủi ro.

Nhiều khi an ninh mạng không truy từ server (máy chủ) của Bkav mà tìm từ diễn đàn, ý nghĩa của nickname rồi dùng nhiều phương pháp như khoanh vùng, loại trừ... để tìm ra thủ phạm", chuyên gia này cho biết.

Người này cũng cho biết việc truy tìm danh tính không phụ thuộc vào việc hacker sống ở Việt Nam hay nước ngoài. "Quan trọng là có lần ra được dấu vết mạng của tin tặc hay không", chuyên gia an ninh mạng nói.

Tài khoản "chunxong" rao bán dữ liệu mật của Bkav trên diễn đàn từ ngày 4/8, đăng kèm ảnh chụp màn hình một số đoạn code trong mã nguồn cùng các thư mục đang sở hữu như AntiAdware, AntiLeak, BkavAutoClean, Bkav GUI... cùng một số tài liệu nội bộ của Bkav để làm bằng chứng.

Sau đó, đại diện Bkav tuyên bố những dữ liệu này từ hơn 1 năm trước, không gây ảnh hưởng đến khách hàng và hacker là nhân viên cũ của Bkav. Đáp lại lời phản pháo từ tập đoàn của CEO Nguyễn Tử Quảng, "chunxong" liên tiếp đăng tải nhiều hình ảnh về các cuộc đối thoại của lãnh đạo công ty này, trao đổi về cách xử lý sự cố.

Bình luận về vụ việc, chuyên gia an ninh mạng sống ở Hà Nội phân tích: "Sự cố có thể không gây ảnh hưởng nhiều tới khách hàng của Bkav. Công ty có thể khắc phục được sự cố khi nó xảy ra. Tuy vậy, uy tín của Bkav bị suy giảm, đặc biệt với thông tin chat nội bộ bị lộ.

Bkav vi phạm nguyên tắc cơ bản nhất về bảo mật khi dùng giao thức http thay vì https cho phần mềm trao đổi nội bộ Vala. Sử dụng cách bảo mật này giống như "cởi truồng" đi ra đường vậy. Bởi nếu dùng http, những người trong cùng mạng LAN cũng dễ dàng lấy mật khẩu hay đọc nội dung chat. Đây là kiến thức cơ bản về bảo mật, thậm chí 1 bạn sinh viên cũng có thể hack được và có hết thông tin. Đây là sự vô trách nhiệm, cẩu thả của Bkav.

Ngoài ra, nội dung trao đổi nội bộ của Bkav cũng cho thấy cách giải quyết sự cố rất có vấn đề của công ty. Nhiều thông tin nhạy cảm bị lộ khiến Bkav mất điểm trầm trọng và không có cách nào xử lý hết được.

Bảo Nhi

Bizlive

Xem thêm: nhc.92714032221801202-vakb-gnoht-eh-pahn-tod-maertsevil-yagn-neh-rekcah/nv.zibefac